Investigación

Actitudes nocivas y riesgos para los menores a través de los dispositivos móviles

Harmful attitudes and risks for young children through mobile devices

Actitudes nocivas y riesgos para los menores a través de los dispositivos móviles

REXE. Revista de Estudios y Experiencias en Educación, vol. 2, núm. Esp.2, pp. 147-161, 2018

Universidad Católica de la Santísima Concepción

Recepción: 03 Agosto 2017

Aprobación: 24 Agosto 2017

Resumen: Los dispositivos móviles se han vuelto vulnerables cuando no se utilizan adecuadamente y su uso es esencial entre los niños pequeños. Los dispositivos se caracterizan por su fácil manejo e intercambio de información. Las dificultades surgen en las actitudes y el riesgo en el uso indebido de las redes sociales virtuales. Dado que su falta de conocimiento y el uso a una edad temprana podría causar diferentes riesgos. El objetivo de esta investigación, que es parte de la investigación científica en tecnología educativa e impacto social de las TIC, ha sido analizar las formas de vulnerabilidad en la red a través del uso de dispositivos móviles y las actitudes de los niños pequeños hacia ellos. La metodología del estudio fue mixta. Utilizamos las contribuciones de los informantes clave y su experiencia profesional, así como una pequeña encuesta con una muestra no probabilística. El instrumento utilizado, dirigido a profesionales del campo educativo en España, obtuvo un Alpha de Cronbach (.888). En general, los participantes perciben que el riesgo en uso está asociado con tres factores determinantes (el menor, la familia y el sistema social). Por otro lado, los riesgos están relacionados, en primer lugar, con las actitudes de acoso y acoso cibernético, seguidas de otros riesgos en la red.

Palabras clave: Vulnerabilidad, redes sociales, dispositivos móviles, menores.

Abstract: Mobile devices have become vulnerable when they are not used properly and its use is essential among young children. The devices are characterized by their easy handling and exchange of information. The dificulties arise in the attitudes and risk in the misuse of virtual social networks. Since their lack of knowledge and the use at an early age could cause diferent risks. The objective of this research, which is part of the scientiic research in educational technology and social impact of ICT, has been to analyze the forms of vulnerability in the network through the use of mobile devices and the attitudes of young children towards them. The methodology of the study was mixed. We used the contributions of key informants and their professional experience, as well as a small survey with a non-probabilistic sample. The instrument used, aimed at professionals in the educational ield in Spain, obtained a Cronbach's Alpha (.888). In general, participants perceive that the risk in use is associated with three determining factors (the minor, the family and the social system). On the other hand, the risks are related in the irst place with attitudes of harassment and cyberbullying, followed by other risks in the network.

Keywords: Vulnerability, social networks, mobile devices, young children.

1. INTRODUCCIÓN

Para Baz, Ferreira, Álvarez y García (2011) un dispositivo móvil se puede definir como un aparato de pequeño tamaño, con algunas capacidades de procesamiento, con conexión permanente o intermitente a una red, con memoria limitada, que ha sido diseñado específicamente para la comunicación, pero que puede llevar a cabo otras funciones más generales. De acuerdo con esta definición existen multitud de dispositivos móviles, desde los reproductores de audio portátiles hasta los navegadores GPS, pasando por los teléfonos móviles, los PDAs o los Tablet PCs. En la sociedad actual el uso de los dispositivos móviles comienza desde edades muy tempranas. En los datos que proporciona el Instituto Nacional de Estadística de España en su Encuesta sobre Equipamiento y Uso de Tecnologías de Información y Comunicación en los Hogares (2016) se menciona en cuanto al uso de TIC por rango de edad que la proporción de uso de tecnologías de información por la población infantil (de 10 a 15 años) es, en general, muy elevada. Así, el uso de ordenador entre los menores es prácticamente universal (94,9%), mientras que el 95,2% utiliza Internet. Por vez primera, el número de menores usuarios de Internet supera al de ordenador. La evolución de los resultados según la edad sugiere que el uso de Internet y, sobre todo, del ordenador, es una práctica mayoritaria en edades anteriores a los 10 años. Por su parte, la disposición de teléfono móvil se incrementa significativamente a partir de los 10 años, hasta alcanzar el 93,9% en la población de 15 años.

Cabe señalar que si bien el uso y la implementación de las TIC y por consiguiente de los dispositivos móviles constituye grandes ventajas y múltiples oportunidades, no obstante con su aparición también se han presentado nuevos retos y problemáticas a afrontar derivados de su uso creciente y masificado en la población en general y de forma particular en el segmento de los menores.

Autores como Gámez, Muñoz y Fernández (2011) en el estudio Usos y abusos del teléfono móvil: características de la intervención educativa, que forma parte del Proyecto Hombre mencionan citando a (Griiths, 2005; Muñoz-Rivas, Fernández y Gámez- Guadix, 2009) que: Los beneficios surgidos de la aparición del Teléfono Móvil (TM) son innegables al posibilitar nuevas vías para la comunicación y para el desarrollo de entornos sociales. Su generalización en nuestra sociedad ha conllevado importantes repercusiones a nivel individual, social, tecnológico y económico, así como un considerable número de ventajas para la mayoría de las personas. Sin embargo, en determinados casos, su empleo inadecuado y abusivo puede conllevar la aparición de diversos efectos negativos y, entre ellos el posible desarrollo de un patrón de uso problemático y desadaptativo con características similares a otras adicciones.

Por otra parte los mismos autores citan a Muñoz-Rivas y Agustín (2005) para señalar que: El uso problemático del TM aparece con mayor frecuencia entre los jóvenes y adolescentes, consecuencia de que la población más joven es a menudo la que presenta mayores niveles de uso de las nuevas tecnologías y es, además la más vulnerable a la aparición de diversas conductas adictivas. Ello se ve favorecido por la facilidad de acceso, la inmediatez y, en algunos casos, el anonimato que estos nuevos medios tecnológicos proporcionan. Si bien los riesgos para los menores siempre han existido, hoy en día con la incorporación de las TICs y como parte de estas los dispositivos móviles a la vida cotidiana de los individuos, así como el uso creciente a edades cada vez más tempranas, estos riesgos se materializan en nuevas modalidades tales como el ciberbullyng, el sexting entre otros.

El ciberbullyng es un término que fue empleado por primera vez por el académico Bill Belsey y a partir de este evento han sido múltiples estudios los que han hecho referencia al tema como Hernández y Solano (2007). En el sitio web desarrollado por (Belsey, 2017) , se expresa que el término ciberbullyng refiere al daño deliberado y repetido inligido a través del uso de computadoras, teléfonos celulares y otros dispositivos electrónicos. Según el sitio web Chavales.es (2017) que es una iniciativa de la secretaria de Estado para la sociedad de la información y la Agenda Digital (Minetad) en España, la definición del termino sexting nació de la conjunción de las palabras inglesas "sex" y "testing" y se reiere al envió de contenidos eróticos o pornográficos por medio de teléfonos móviles. En dicho documento refiere que en un principio eran solo mensajes SMS pero con la evolución de los teléfonos móviles se paso a las fotografías y más recientemente, a los videos. Además se señala que este fenómeno empieza a ser moda entre la población joven y que comenzó a detectarse alrededor del 2005 principalmente en países anglosajones, pero que hoy en día esta práctica se ha extendido en todo el mundo aunque en diferente medida. La misma fuente señala que por ejemplo en Estados Unidos, un estudio afirma que el 15% de los menores entre 12 y 18 años practica el sexting, mientras que otro informe realizado en España habla de un porcentaje menor, del 1,5%, aunque las edades también eran menores: entre 10 y 16 años.

La encuesta del Gobierno Interior de España (2014) destaca los hábitos de uso y seguridad en Internet de menores y jóvenes; y, a su vez, releja la preocupación en el mal uso de las mismas. En este sentido diferentes estudios (Area Moreira, 2010; Echeburúa y De Corral, 2010; OECD, 2015) demuestran la necesidad de formar a ciudadanos críticos ante los retos de las tecnologías. La integración de las TIC en la escuela y, la adquisición de competencias tecnológicas y digitales, siguen siendo una demanda para formar a ciudadanos en el uso crítico de las tecnologías (Ca- bero Almenara, 2005; Marcelo, 2002; Sánchez, Romero y Hernández, 2017). Algunos estudios muestran la necesidad de integración de TICs en el aula y los beneicios tanto para los estudiantes como para los profesores en el uso de las mismas en su aula (Ertmer, Ottenbreit-Leftwich, Sadik, Sendurur y Sendurur, 2012; Kim, Kim, Lee, Spector y DeMeester, 2013; Sang, Valcke, van Braak, Tondeur y Zhu, 2011; Shapley, Sheehan, Maloney y Caranikas-walker, 2010). La integración de las TICs en el aula ayudaría a desarrollar la competencia tecnológica y digital de los estudiantes desde edades tempranas para su formación crítica ante el uso y participación en las redes sociales. De esta manera se desarrollarían estrategias de prevención e intervención temprana ante factores de riesgo como el ciberbullying y el sexting, entre otras actitudes.

Diferentes autores muestran la necesidad de intervenir en la participación en las redes sociales para evitar actitudes de bullying a través de las mismas (Foshee et al., 2016; Mossop, 2012; Smith y Slonje, 2010; Subrahmanyam y Greenield, 2008a) ante actitudes nocivas en la comunicación entre jóvenes a través de sistemas de mensajería instantánea (Aboujaoude, Savage, Starcevic y Salame, 2015; Penuel, 2006; Rice et al., 2015; Subrahmanyam y Greenield, 2008b) o sexting (Ahern y Mechling, 2013; Crofts y Lee, 2013; Delevi y Weisskirch, 2013; Drouin, Vogel, Surbey y Stills, 2013) desde el uso de sus dispositivos móviles (INTECO y Orange, 2011; Ranganathan, Dhaliwal y Teo, 2009) En este sentido, todos los agentes implicados que conforman la comunidad educativa deberían colaborar para generar un buen uso de las tecnologías y dispositivos móviles en los menores y jóvenes adolescentes. Pero para evitar estas situaciones es importante conocer lo que las origina, (Luengo López, 2004) sugieren en sus estudios perspectivas desde el psicoanálisis, lo cual nos remite a que para entender las causas subyacentes a la problemática sobre las actitudes nocivas de los menores a través de los dispositivos móviles es imprescindible retomar distintas perspectivas, especialmente la mirada del psicoanálisis para reconocer las causas inconscientes de los menores que derivan en estas conductas. Así Arab y Díaz (2015) señalan la importancia del vínculo existente entre las formas de uso de redes sociales y dispositivos tecnológicos con las características psicológicas y de personalidad de los menores, lo cual determina en gran medida el desarrollo de las actitudes positivas o negativas hacia el uso.

Respecto a la personalidad de los menores Labrador Encinas, Requesens, Mayte y Fuentes (n.d.) en una línea parecida aborda la problemática desde el enfoque multifactorial, al argumentar que si bien no todas las personalidades en los menores presentan el mismo riesgo para desarrollar actitudes nocivas a través de los dispositivos móviles, existen ciertos factores como: los personales, familiares, sociales y las características evolutivas de las etapas de vida en este caso las correspondientes a un menor de edad que predisponen a un individuo a ser o no vulnerable para desarrollar actitudes nocivas a través de los dispositivos móviles.

2. OBJETIVOS

2.1 Objetivo principal

- Analizar las formas de vulnerabilidad y riesgo para los menores en la red a través del uso de los dispositivos móviles.

2.2 Objetivos específicos

- Analizar las actitudes nocivas a través de las redes y dispositivos móviles de los menores.

- Identificar las formas de vulnerabilidad de los menores en la red a través de los dispositivos móviles.

- Identificar las formas potenciales más frecuentes de vulnerabilidad y riesgo de los menores en la red a través de los dispositivos móviles.

- Identificar las redes sociales cuyo uso constituye una mayor propensión a la vulnerabilidad de los menores en la red a través de los dispositivos móviles.

- Establecer recomendaciones, estrategias y alternativas para evitar las formas de vulnerabilidad de los menores en la red a través de los dispositivos móviles.

3. METODOLOGÍA

El estudio se inscribe en la línea de investigación científica en tecnología educativa y el impacto social de las TIC (Ciberbullyng, uso de redes sociales, uso de TIC, etc.). La metodología del estudio fue de corte mixto (cuanti-cualitativo) (Creswell y Clark, 2010; Hanson, Creswell, Clark, Petska y Creswell, 2005; Johnson, Onwuegbuzie y Turner, 2007; Terrell, 2012). En la parte cuantitativa se realizó un pequeño sondeo con una muestra no probabilística, la población a la cual fue dirigido fueron profesionistas del ámbito educativo en España.

En la parte cualitativa se empleó la narrativa de informantes clave (Andrews, Squire y Tamboukou, 2013; Bruner, 2004; Clandinin y Huber, 2010; Riessman, 2002; Williams, 2009) y su experiencia profesional. El instrumento utilizado fue una encuesta ad hoc de 66 ítems elaborada en base de preguntas abiertas, de estilo Likert y dicotómicas (si-no). El instrumento empleado se validó mediante la prueba Alfa de Cronbach, obteniéndose un valor de .888 el cual según los autores George y Mallery (2003, p.231) se ubica en un nivel que es bueno, por debajo del primer nivel que es excelente. Para el análisis y procesamiento de la información obtenida de las respuestas de las preguntas se emplearon el programa de SPSS.

4. RESULTADOS

El instrumento empleado estuvo integrado por 66 ítems con preguntas abiertas, de estilo Likert y dicotómicas (si-no). A continuación, se presenta una selección de preguntas y resultados correspondientes a cada ítem esto se realizó de esta forma, con la finalidad de atender al objetivo propuesto en el presente artículo.

4.1 Preguntas de estilo likert

La información obtenida se procesó por medio de una escala tipo Likert. Los valores se señalan en la tabla 1. Se trabajó por medio de porcentajes. Para conseguir el promedio y porcentaje en cada respuesta se aplicó un procedimiento estadístico simple y sobre este dato se realizó el análisis cualitativo.

| Variables | Nada | Poco | Algo | Bastante | Mucho |

| Valores Likert | 1 | 2 | 3 | 4 | 5 |

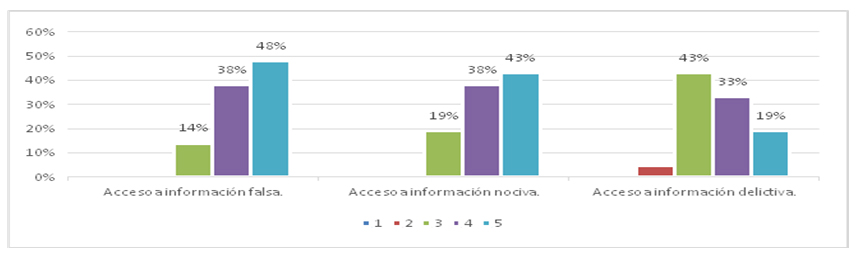

Figura 1

Valoración de los riesgos que pueden tener los menores respecto a la información. Cuando se presentan las tres variables: a) Acceso a información falsa b) Acceso a información nociva c) Acceso a información delictiva.

Los participantes tienden a valorar un mayor riesgo, para los menores de edad en cuanto al acceso a información falsa y nociva tal como se ve relejado en los porcentajes obtenidos en el procesa- miento de los datos de la encuesta, donde se puede observar que estas dos variables alcanzaron un 48% y 43% respectivamente en el valor Likert 5. Para el valor Likert 4 el comportamiento en las mismas variables no tiene diversificación alguna y para el 3 apenas son ligeramente distintos. En cuanto a la variable acceso a información delictiva se puede notar que esta se considera como un riesgo menor para los menores de edad e incluso hubo quien en esta opción manifestó una calificación con el valor Likert 2 que en este caso específico por la connotación del ítem, llevaría el significado implícito de poco riesgo de acceso.

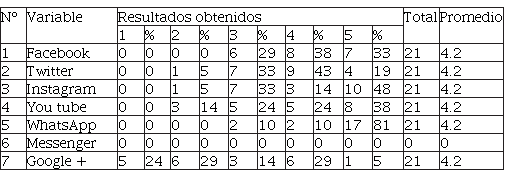

4.1.2 Valore las redes sociales en la que considera que un menor o un joven adolescente es más vulnerable para desarrollar conductas disruptivas hacia otros

Las puntuaciones en escala Likert más altas, es decir nivel 5, representadas en color azul en la figura 2 fueron alcanzadas por la red social WhatsApp con un 81%, en segunda posición quedo Instagram con 48%, You tube en tercera posición con 38%, Facebook 33% y Twitter 19%. Las redes sociales para las cuales no se muestran 5 barras en la figura 2, es porque no existieron respuestas correspondientes a ese nivel de valoración en la escala Likert por los participantes, registrándose valor 0 o nulo.

Figura 2.

Redes sociales dónde los menores y jóvenes son más vulnerables.

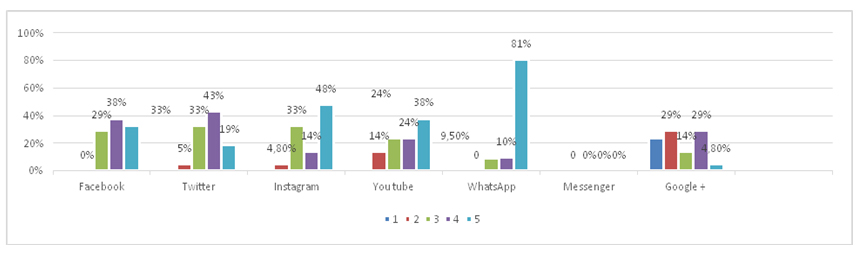

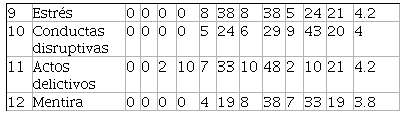

4.1.3 Valore los riesgos que pueden tener los menores en la Red de Redes

La información obtenida se presenta en la tabla 4 y en la figura 3.

| Nº | Variable | Resultados obtenidos | To- tal | Promedio | |||||||||

| 1 | % | 2 | % | 3 | % | 4 | % | 5 | % | ||||

| 1 | Malware (software malicioso) | 0 | 0 | 0 | 0 | 7 | 33 | 9 | 43 | 5 | 24 | 21 | 4.2 |

| 2 | Spam (mensajes basuras) | 0 | 0 | 0 | 0 | 9 | 43 | 5 | 24 | 7 | 33 | 21 | 4.2 |

| 3 | Scam (engaños o estafas) | 0 | 0 | 1 | 5 | 6 | 29 | 9 | 43 | 5 | 24 | 21 | 4.2 |

| 4 | Robo de información personal | 0 | 0 | 1 | 5 | 8 | 38 | 5 | 24 | 7 | 33 | 21 | 4.2 |

| 5 | Ciberacoso | 0 | 0 | 0 | 0 | 4 | 19 | 10 | 48 | 7 | 33 | 21 | 4.2 |

| 6 | Grooming (persuasión de un adulto) | 0 | 0 | 0 | 0 | 6 | 29 | 9 | 43 | 6 | 29 | 21 | 4.2 |

| 7 | Sexting (envío de mensajes con contenido sexual) | 0 | 0 | 1 | 5 | 5 | 24 | 12 | 57 | 3 | 14 | 21 | 4.2 |

| 8 | Addicción | 0 | 0 | 0 | 0 | 7 | 33 | 7 | 33 | 7 | 33 | 21 | 4.2 |

| 9 | Exclusión social | 0 | 0 | 2 | 10 | 6 | 29 | 8 | 38 | 5 | 24 | 21 | 4.2 |

| 10 | Racismo | 0 | 0 | 2 | 10 | 7 | 33 | 8 | 38 | 4 | 19 | 21 | 4.2 |

| 11 | Homofobia | 0 | 0 | 2 | 10 | 7 | 33 | 8 | 38 | 4 | 19 | 21 | 4.2 |

Al valorar los riesgos que pueden tener los menores en la Red de Redes los participantes expresaron percibir riesgo en una proporción similar en cuanto a la adicción, el ciberacoso, el robo de información personal (phishing) y el spam ya que estos comparten un porcentaje similar en los resultados y se ilustran en la figura 3. La percepción de los participantes es que los mayores riesgos potenciales de los menores, al acceder en las Red de Redes a través de sus dispositivos móviles son: sexting (57%), ciberacoso (48%), scan, grooming, malware (43%) y adición (33%). También valoran el robo de información personal y el spam con un 24%. En el caso de actitudes xenófobas y de exclusión social se perciben con un porcentaje del 38%, actitudes que van en aumento en las redes sociales.

Figura 3.

Riesgos potenciales de los menores al acceder a la Red de Redes.

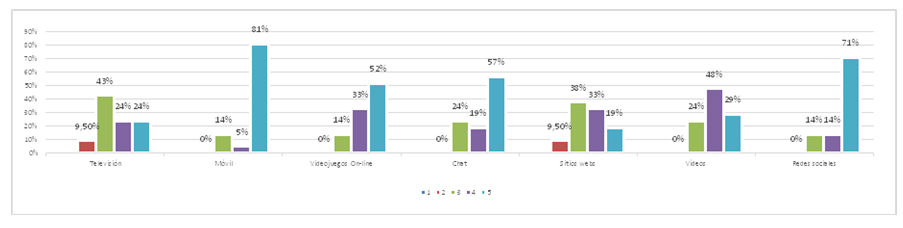

4.1.4 Valore los siguientes medios en los jóvenes y menores: televisión, móvil, videojuegos online, chat, sitios webs, videos y redes sociales.

La información obtenida se presenta en la tabla 5 y en la figura 4.

| Nº | Variable | Resultados obtenidos | Total | Promedio | |||||||||

| 1 | % | 2 | % | 3 | % | 4 | % | 5 | % | ||||

| 1 | Televisión | 0 | 0 | 2 | 10 | 9 | 43 | 5 | 24 | 5 | 24 | 21 | 4.2 |

| 2 | Móvil | 0 | 0 | 0 | 0 | 3 | 14 | 1 | 5 | 17 | 81 | 21 | 4.2 |

| 3 | Videojuegos On-line | 0 | 0 | 0 | 0 | 3 | 14 | 7 | 33 | 11 | 52 | 21 | 4.2 |

| 4 | Chat | 0 | 0 | 0 | 0 | 5 | 24 | 4 | 19 | 12 | 57 | 21 | 4.2 |

| 5 | Sitios webs | 0 | 0 | 2 | 10 | 8 | 38 | 7 | 33 | 4 | 19 | 21 | 4.2 |

| 6 | Vídeos | 0 | 0 | 0 | 0 | 5 | 24 | 10 | 48 | 6 | 29 | 21 | 4.2 |

| 7 | Redes sociales | 0 | 0 | 0 | 0 | 3 | 14 | 3 | 14 | 15 | 71 | 21 | 4.2 |

Figura 4.

Valoración de medios en los jóvenes y menores: Televisión, móvil, videojuegos online, chat, sitios webs, videos y redes sociales.

En cuanto a la valoración de los distintos medios, las mayores puntuaciones para el valor Likert 5 se detectan que en los porcentajes obtenidos para el móvil con un 81% y las Redes sociales las cuales se ubican apenas por debajo, en tercer puesto se ubica el chat. Un dato interesante sale a relucir en las puntuaciones de Sitios web y Televisión debido a que hubo quien les asigno valores Likert correspondientes a 2 lo cual remite a una escasa valoración de estos medios.

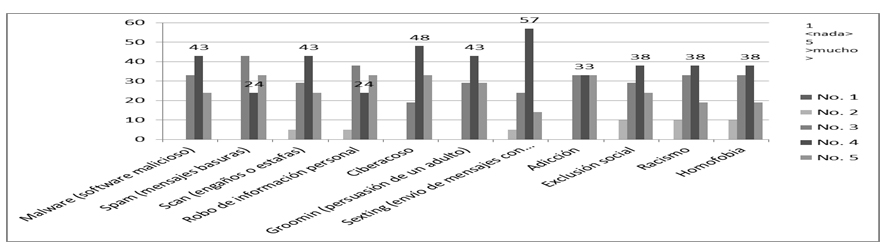

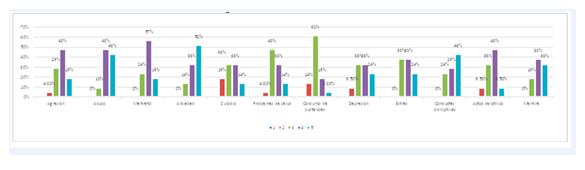

4.1.5 Valore el impacto de las actitudes que se pueden provocar con el mal uso de la Red en otras personas.

Figura 5.

Valoración del impacto de las actitudes puede que se pueden provocar con el mal uso de la Red en otras personas.

En las respuestas a esta pregunta, destacan las variables en las que los participantes otorgaron calificaciones Likert 2 debido a que consideran una valoración de poco impacto estas fueron: suicidio, consumo de sustancias, depresión, actos delictivos, problemas de salud y agresión. En cuanto a ansiedad, abuso y conductas disruptivas estas se posicionan como los fenómenos con una valoración más alta en valoración Likert 5. Maltrato, agresión y actos delictivos se ubican en las valoraciones más altas para el valor Likert 4. Consumo de sustancias, problemas de salud, estrés y depresión poseen valoraciones altas en el valor Likert 3.

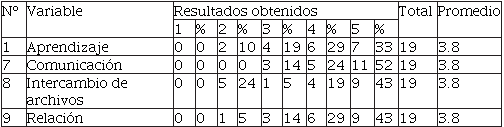

4.1.6 Valore (siendo 1 menos y 5 mucho) el uso de las TICs para los jóvenes y menores.

Figura 6.

Valore (siendo 1 menos y 5 mucho) el uso de las TICs para los jóvenes y menores.

En la interpretación de los resultados del presente estudio, los encuestados dejan entrever que la comunicación es el principal uso que le otorgan a las TICs, los jóvenes y menores de edad, seguido del intercambio de archivos y la relación social que puedan entablar con otros individuos, sin embargo el aspecto del aprendizaje queda relegado a un 33% lo cual es preocupante debido a que este debería de tener una posición mucho más relevante para la sociedad en general y en especial para los menores de edad que se encuentran en una etapa de formación y de desarrollo.

4.2 Preguntas abiertas

4.2.1 Percepción de factores de riesgo y vulnerabilidades en menores derivados del uso de TICs

En la pregunta abierta: ¿Enumere los factores de riesgo de las TICs para menores?, al realizar el análisis de resultados en un primer momento se agruparon las respuestas que los participantes emplearon para responder cuales son los factores de riesgo que perciben, a partir de ahí, se detectó que algunas respuestas empleadas por cada participante eran términos equivalentes respecto a las respuestas de otros participantes, por lo que se procedió a etiquetarlas como términos equivalentes y a hacer un conteo de la frecuencia de aparición de cada respuesta en el total de las respuestas, para detectar los conceptos con más frecuencia. Esto se ilustra en la tabla 8 y 9:

| Concepto | Términos equivalentes |

| Exposición de datos personales | Exposición de demasiada información personal; Exposición de videos personales; Perdida de privacidad y Sobre exposición. |

| CONCEPTO | SINÓNIMOS O TÉRMINOS | RESPUESTA | TOTAL |

| Exposición de datos personales | 1,2,4,5,10,11,13 y 18 | 8 | |

| Sinónimos o Términos: Exposición de datos personales; exposición de demasiada información personal; exposición de videos personales; perdida de privacidad y sobreexposición. | |||

| Ciberacoso | 1,2 y 7 | 3 | |

| Sinónimos o Términos: Ciberacoso; intercambio de fotos comprometidas con posterior coacción y acoso. | |||

| Exceso de tiempo | 1,3,4,6,10,11 y 13 | 7 | |

| Sinónimos o Términos: Exceso de tiempo; exceso de uso; uso excesivo de la tecnología; excesivo tiempo de uso de internet y uso indiscriminado. | |||

| Acceso a contenidos inadecuados | 1,2,4,5,10,11 y 13 | 7 | |

| Sinónimos o Términos: Acceso a contenidos inadecuados; material impropio que pueden encontrar y que no corresponde con su edad e inadecuación de contenidos. | |||

| Ciberbullyng | 2,4,5,7,9,10,13,16 y 20 | 9 | |

| Sinónimos o Términos: Ciberbullyng; mensajes ofensivos a través de redes sociales hacia otros compa- ñeros; maltrato; violencia y marginación. | |||

| Grooming | 2,4,10,11,13,15,16,20 | 8 | |

| Sinónimos o Términos: Grooming; exposición a pederastas; contactos con personas, grupos o aplicaciones potencialmente peligrosos etc...sobre todo el tipo de relaciones que pueden establecer; abuso sexual y delitos sexuales. | |||

| Sexting | 2,4,10 y 13 | 5 |

| Sinónimos o Términos: Sexting. | ||

| Adicción | 3,16 y 20 | 3 |

| Sinónimos o Términos: Adicción. | ||

| Cambios en la salud | 3 | 1 |

| Sinónimos o Términos: Cambios cerebrales y cambios en la visión. | ||

| Cambios en el aprendizaje | 3 | 1 |

| Sinónimos o Términos: Cambios en los estilos de aprendizaje modulación atención y concentración. | ||

| Mal uso | 5,6,11,17 y 18 | 5 |

| Sinónimos o Términos: Mal uso; uso indiscriminado; bajo control de uso; desconocimiento de responsabilidades y consecuencias; uso indiscriminado; irresponsabilidad ante el anonimato de una pantalla; desconocimiento de la netiqueta. | ||

4.3 RECOMENDACIONES, ESTRATEGIAS Y ALTERNATIVAS

Una estrategia para evitar la problemática, requieren la participación de los actores involucrados como son: la familia, los menores, la sociedad y el sector privado proveedor del servicio.

Familia: Procurar establecer un ambiente de comunicación y confianza que permita un acercamiento con los menores; proporcionar educación crítica acerca de la información existente; informar sobre el uso adecuado de las redes y sobre los riesgos existentes, la protección de la identidad, el modus operandi de personas mal intencionadas; concientizar a los menores de los peligros que conllevan determinados comportamientos; realizar un control parental exhaustivo por medio de software; fomentar acciones preventivas; reforzar la educación en valores y la comunicación con los padres; educar a los menores en el uso del tiempo; considerar medidas precautorias como el uso de redes a determinada edad, la ubicación estratégica de los dispositivos móviles en el hogar, etc.

Menores: Cooperación y disposición para el aprendizaje del uso adecuado de las TICs.

La sociedad, instituciones y organizaciones: Realización de intervenciones de prevención en los centros escolares; crear una mejor legislación respecto al tema y vigilar su cumplimiento; regulación y coordinación en los centros educativos de estrategias de prevención e intervención en conjunto con los demás actores; promoción de hábitos positivos del uso de redes en la sociedad en general. Fomentar la concientización, información, prevención, la investigación y la formación de los individuos para solucionar la problemática en el uso de las redes y dispositivos móviles.

Sector privado; Políticas restrictivas y preventivas con el in de prevenir y mejorar el uso de las redes sociales.

5. CONCLUSIONES

En general al analizar las respuestas, se puede concluir que la gran mayoría de los participantes comentan que si perciben situaciones de riesgo, sin embargo al explicar la motivación de su respuesta es donde suelen diferir, pues manifestaron diversos motivos, causas y circunstancias. Además al percibir tales situaciones, estas son asociadas a tres actores fundamentales: los menores de edad, sus padres y el sistema social; y en menor medida al sector privado proveedor del servicio. Derivado del resultado, se puede argumentar que los conceptos más empleados por los participantes en primer lugar son ciberbullyng, en segundo lugar exposición de datos y grooming, en tercer puesto exceso de tiempo y acceso a contenidos indebidos, en cuarta posición sexting y mal uso, en quinto sitio acoso y adicción en quinto lugar cambios en la salud y en el aprendizaje.

Estos resultados se contrasta con las aportaciones de (Delevi y Weisskirch, 2013; Drouin et al., 2013; Echeburúa y De Corral, 2010; Garaigordobil, 2015; Moreira, 2008) a la hora de ver las posibles actitudes y la adquisición de competencias digitales críticas en la participación en las redes. Las estrategias que se pueden implementar para evitar la vulnerabilidad en la red, involucran necesariamente la participación de varios actores en este caso: los padres o tutores responsables del menor, la sociedad con sus organizaciones e instituciones representativas, los menores de edad y el sector privado dueño de las empresas que proveen del servicio a los internautas. Esta información viene avalada por el impacto de las tecnologías en diferentes ámbitos, también en el educativo y el buen uso y manejo de los dispositivos móviles que tienen a su alcance (INTECO, 2012; Johnson, Adams, Estrada y Freeman, 2015; Salinas, 2004; UNESCO, 2009).

Referencias

Aboujaoude, E., Savage, M. W., Starcevic, V., & Salame, W. O. (2015). Cyberbullying: Review of an old problem gone viral. Journal of Adolescent Health. DOI: 10.1016/j.jadohealth.2015.04.011

Ahern, N. R., & Mechling, B. (2013). Sexting: Serious problems for youth. Journal of Psychosocial Nursing and Mental Health Services, 51(7), 22–30. Doi:10.3928/02793695-20130503-02

Andrews, M., Squire, C., & Tamboukou, M. (2013). Doing Narrative Research. Qualitative Social Work, 3. Doi:10.1177/1473325004043383

Arab, L. E., & Díaz, G. A. (2015). Impacto de las redes sociales e internet en la adolescencia: aspectos positivos y negativos. Revista Médica Clínica Las Condes, 26(1), 7–13. Doi: 10.1016/j. rmclc.2014.12.001

Area Moreira, M. (2010). El proceso de integración y uso pedagógico de las TIC en los centros educativos. Revista de Educación, 352, 77–97.

Baz, A., A., Ferreira, A., I., Álvarez, R., M., y García, B., R. (2011). Dispositivos móviles. Universidad de Oviedo. Recuperado de: http://isa.uniovi.es/docencia/SIGC/pdf/telefonia_movil.pdf

Bruner, J. (2004). Jerome Bruner Life as Narrative. Social Research, 71(1), 691–711. Doi:10.1007/ s10780-008-9039-2

Cabero Almenara, J. (2005). Las TIC y las universidades: retos, posibilidades y preocupaciones. Revista de La Educación Superior, 34, 77–100.

Clandinin, D. J., & Huber, J. (2010). Narrative inquiry. In International Encyclopedia of Education (pp. 436–441). Doi:10.1016/B978-0-08-044894-7.01387-7

Creswell, J. W. L., & Clark, V. P. (2010). Choosing a mixed methods design. In Designing and conducting mixed methods research (pp. 53–106). Doi: 1412927927

Crofts, T., & Lee, M. (2013). Sexting, children and child pornography. Sydney Law Review, 35(June 2011), 85–106.

Delevi, R., & Weisskirch, R. S. (2013). Personality factors as predictors of sexting. Computers in Human Behavior, 29(6), 2589–2594. Doi:10.1016/j.chb.2013.06.003

Drouin, M., Vogel, K. N., Surbey, A., & Stills, J. R. (2013). Let’s talk about sexting, baby: Compu- ter-mediated sexual behaviors among young adults. Computers in Human Behavior, 29(5). Doi: 10.1016/j.chb.2012.12.030

Echeburúa, E., & De Corral, P. (2010). Adicción a las nuevas tecnologías y a las redes sociales en jóvenes: un nuevo reto. Adicciones. Doi: 10.20882/adicciones.196

Ertmer, P. A., Ottenbreit-Leftwich, A. T., Sadik, O., Sendurur, E., & Sendurur, P. (2012). Teacher beliefs and technology integration practices: A critical relationship. Computers and Education. Doi: 10.1016/j.compedu.2012.02.001

Foshee, V. A., Beneield, T. S., McNaughton Reyes, H. L., Eastman, M., Vivolo-Kantor, A. M., Ba- sile, K. C., y Faris, R. (2016). Examining explanations for the link between bullying perpetration and physical dating violence perpetration: Do they vary by bullying victimization? Aggressive Behavior, 42(1), 66–81. Doi:10.1002/ab.21606

Garaigordobil, M. (2015). Ciberbullying en adolescentes y jóvenes del País Vasco: Cambios con la edad. Anales de Psicología, 31(3), 1069–1076. Doi: 10.6018/analesps.31.3.179151

Gámez- Guadix M., Muñoz-Rivas, M., y Fernández-González, L. (2011). Usos y abusos del teléfo- no móvil: características e intervención educativa. Monográico XIII Jornadas Asociación Proyecto Hombre, 52–54.

George, D., y Mallery, P. (2003). SPSS for Windows step by step: A Simple Guide and Reference. 11.0 Update. (4.ª ed.). Boston: Allyn & Bacon.

Griiths, M. (2005). A “components” model of addiction within a biopsychosocial framework. Journal of Substance Use, 10(4), 191–197. Doi:10.1080/14659890500114359

Hanson, W. E., Creswell, J. W., Clark, V. L. P., Petska, K. S., & Creswell, J. D. (2005). Mixed Me- thods Research Designs in Counseling Psychology. Journal of Counseling Psychology, 52(2), 224– 235. Doi:10.1037/0022-0167.52.2.224

Inteco. (2012). Guía para usuarios: identidad digital y reputación online. Instituto Nacional de Tecnologías de La Comunicación, 1–55. Recuperado de http://www.inteco.es/pressRoom/Prensa/ Actualidad_INTECO/guia_identidad_digital

Hernández Prados, M., y Solano Fernández, I. (2007). Ciberbullyng, un problema de acoso esco- lar. RIED. Revista Iberoamericana de Educación a Distancia, 10 (1), 17-36.

INTECO, & Orange. (2011). Estudio sobre hábitos seguros en el uso de smartphones por los niños y adolescentes españoles, 1–128. Recuperado de https://www.incibe.es/ile/BbzXMkVkX8VG7- 0ggHlozQ

ohnson, L., Adams, S., Estrada, V., & Freeman, A. (2015). Horizon Report: 2015 K-12 Edition. Horizon Report. Recuperado de https://doi.org/ISBN 978-0-9914828-5-6

Johnson, R. B., Onwuegbuzie, A. J., & Turner, L. A. (2007). Toward a Deinition of Mixed Methods Research. Journal of Mixed Methods Research, 1(2), 112–133. Doi: 10.1177/1558689806298224

Kim, C., Kim, M. K., Lee, C., Spector, J. M., & DeMeester, K. (2013). Teacher beliefs and techno- logy integration. Teaching and Teacher Education, 29(1), 76–85. Doi:10.1016/j.tate.2012.08.005

Labrador Encinas, F., Requesens, A., Mayte, M., & Fuentes, H. (n. d. ). (n.d.). Guía para padres y educadores sobre el uso seguro de Internet, móviles y videojuegos. Recuperado de http://www. juntadeandalucia.es/educacion/webportal/ishare-servlet/content/692e8985-b99c-4d90-8f94- 208770db80a7

Luengo López, A. (2004). Adicción a Internet: conceptualización y propuesta de intervención. Revista Profesional Española de Terapia Cognitivo-Conductual, 2, 22–52.

Marcelo, C. (2002). Los profesores como trabajadores del conocimiento: Certidumbres y desafíos para una formación a lo largo de la vida. Educar, 27–56.

Moreira, M. A. (2008). La innovación pedagógica con TIC y el desarrollo de las competencias informacionales y digitales. Investigación En La Escuela, 64, 5-18.

Mossop, S. (2012). Cyber-Bullying Seen as a Signiicant Concern among BC Residents. Recuperado de http://www.insightswest.com/news/cyber-bullying-seen-as-a-signiicant-concern-among-b- c-residents/

Muñoz-Rivas, M.J., Fernández, L., y Gámez-Guadix, M. (2009). Adicción y abuso del teléfono móvil. En Echeburúa, E., Labrador, F.J. y Becoña, E., Adicción a las Nuevas Tecnologías en Adoles- centes y Jóvenes (pp. 131 - 149). Madrid: Pirámide.

Muñoz-Rivas, M. J., y Agustín, S. (2005). La adicción al teléfono móvil. Psicología Conductual, 13, 481-493

OECD. (2015). Students, Computers and Learning: Making the Connection, PISA, OECD Pu- blishing. OECD Publishing. https://doi.org/10.1787/9789264239555-en

Penuel, W. R. (2006). Implementation and efects of one-to-one computing initiatives: A research synthesis. Journal of Research on Technology in Education, 38(3), 329–348.

Ranganathan, C., Dhaliwal, J. S., & Teo, T. S. H. (2009). Estudio sobre la privacidad de los datos personales y la seguridad de la información en las redes sociales online. International Journal of Electronic Commerce, 9, 127–162.

Rice, E., Petering, R., Rhoades, H., Winetrobe, H., Goldbach, J., Plant, A., y Kordic, T. (2015). Cyberbullying perpetration and victimization among middle-school students. American Journal of Public Health, 105(3), e66–e72. Doi:10.2105/AJPH.2014.302393

Riessman, C. K. (2002). Narrative Analysis. Handbook of Interview Research, 695–710. Doi: 10.4135/9781412973588

Salinas, J. (2004). Cambios metodológicos con las TIC . Estrategias didácticas y entornos virtua- les de enseñanza-aprendizaje. Bordón, 58, 3–4.

Sánchez, A. C., Romero, C. S., & Hernández, J. F. C. (2017). New techno-pedagogical models: Digital competence in university students. Revista Electrónica de Investigación Educativa, 19(1).

Sang, G., Valcke, M., van Braak, J., Tondeur, J., & Zhu, C. (2011). Predicting ICT integration into classroom teaching in Chinese primary schools: Exploring the complex interplay of teacher-re- lated variables. Journal of Computer Assisted Learning, 27(2), 160–172. Doi:10.1111/j.1365- 2729.2010.00383.x

Shapley, K. S., Sheehan, D., Maloney, C., & Caranikas-walker, F. (2010). Evaluating the Implementation Fidelity of Technology Immersion and its Relationship with Student Achievement. The Journal of Technology, Learning, and Assessment, 9(4), 1–69.

Smith, P. K., & Slonje, R. (2010). Cyberbullying: Th e Nature and Extent of a new kind of bull- ying, in and out of school. In Handbook of bullying in schools: An international perspective (pp. 249–262). Doi:10.1007/s13398-014-0173-7.2

Subrahmanyam, K., & Greenield, P. M. (2008a). Communicating online: adolescent relationships and the media. Future of Children, 18(1), 1–27. Doi:10.1353/foc.0.0006

Subrahmanyam, K., & Greenield, P. M. (2008b). Communicating online: adolescent relationships and the media. Future of Children, 18(1), 1–27. Doi:10.1353/foc.0.0006

Terrell, S. R. (2012). Mixed-Methods Research Methodologies. The Qualitative Report, 17(1), 254–280. Doi: 10.1177/1744987106064635

UNESCO. (2009). Medición de las tecnologías de la información y la comunicación (TIC) en educa- ción: manual del usuario. Documento técnico (Vol. 2). Recuperado de http://unesdoc.unesco.org/ images/0018/001883/188309s.pdf

Williams, B. (2009). Life as narrative. European Journal of Philosophy. Doi:10.1111/j.1468- 0378.2007.00275.x