Computación e Informática

Análisis de Estrategias de Gestión de Seguridad Informática con Base en la Metodología Open Source Security Testing Methodology Manual (OSSTMM) para la Intranet de una Institución de Educación Superior

Analysis of Strategies of Computer Security Management Based on the Open Source Security Testing Manual Methodology (OSSTMM) for the Intranet of a Higher Education Institution

Análisis de Estrategias de Gestión de Seguridad Informática con Base en la Metodología Open Source Security Testing Methodology Manual (OSSTMM) para la Intranet de una Institución de Educación Superior

ReCIBE. Revista electrónica de Computación, Informática, Biomédica y Electrónica, vol. 7, núm. 1, pp. 1-21, 2018

Universidad de Guadalajara

Esta obra está bajo una Licencia Creative Commons Atribución-NoComercial-CompartirIgual 3.0 Internacional.

Recepción: 02 Diciembre 2017

Aprobación: 19 Febrero 2018

Resumen: El presente estudio se enfocó en tomar como referencia la metodología OSSTMM para aplicar una auditoría de seguridad informática e identificar brechas de seguridad en una Institución de Educación Superior, utilizando como tipo de prueba el Hacking ético. Mediante una investigación de campo, se estableció la situación actual de políticas de la gestión de seguridad informática de la Institución de Educación Superior objeto de estudio, en donde los principales activos de información analizados fueron: el servidor con el sistema de gestión financiera y académica, los laboratorios de informática, salas de docentes y el área administrativa. Con base en la auditoría realizada, se encontró que la institución de educación superior no lleva un control adecuado de políticas de seguridad informática y aplicación de las mismas, obteniéndose como principal hallazgo los valores de evaluación de riesgo (Rav) equivalente al 72,15% de seguridad. En el análisis de seguridad informática llevado a cabo, se concluye que la porosidad y las limitaciones permiten evaluar el nivel de impacto y criticidad de las vulnerabilidades encontradas, las cuales pueden ser mitigadas aplicando estrategias de gestión de seguridad informática y conjuntamente con el aumento de controles de seguridad se puede mejorar la valoración del Rav a una ponderación del 77,00%; de esta manera, se garantiza la confiabilidad, integridad y disponibilidad de la información.

Palabras clave: OSSTMM, seguridad informática, estrategias de seguridad.

Abstract: The present study focused on taking as reference the OSSTMM methodology to apply an auditory of a computer security, and to identify security breaches in a Higher Education Institution, using as a type of test the ethical Hacking. Through a field investigation, it was established the current situation of policies of the computer security management of the Higher Education Institution which is the object of the study, where the main information assets analyzed were: the server with the financial and academic management system, computer labs, teaching rooms and the administrative area. Based on the audit that was done, it was found that the institution of higher superior doesn’t carry an adequate control of information security, policies and their application, obtaining as main finding the values of risk assessment (Rav) equivalent to 72.15% of security. In the computer security analysis carried out, it is concluded that the porosity and limitations allow to evaluate the level of impact and criticality of the vulnerabilities found, which can be mitigated by applying computer security management strategies and in conjunction with increased controls the Rav's valuation can be improved to a weighting of 77.00%; in this way, the reliability, integrity and availability of the information is guaranteed.

Keywords: OSSTMM, Informatic security, Security strategies.

1. Introducción

Las tecnologías de información y comunicación (TICs) son un factor de vital importancia en la transformación de la nueva economía global y en los rápidos cambios que están tomando lugar en la sociedad (UNESCO, 2004). Esto ha provocado un crecimiento continuo del papel de la seguridad de la información, considerada, esta última, el activo más valioso de la era digital, y ha obligado a que las infraestructuras tecnológicas tengan que protegerse adecuadamente contra amenazas lógicas y físicas. (Balcerek, Frankowski, Kwiecién, Smutnicki, & Teodorczyk, 2012).

Toda organización es vulnerable a los ataques informáticos y más aún las Instituciones de Educación Superior que poseen información de personal administrativo, docentes y estudiantes. Según ISACA (2015) el número de incidentes de seguridad detectados ha aumentado en un 66%, año tras año, desde el 2009, a su vez, las pérdidas suman 42,8 mil millones de dólares en todo el mundo según se desprende de encuestas y estimaciones realizadas en el año 2014. Por otra parte, Cisco (2016) en su Informe Anual de Seguridad manifiesta que el 92% de las infraestructuras tecnológicas obsoletas y sin actualizaciones, ejecutan software con vulnerabilidades conocidas; es decir, con falencias, que con una correcta disciplina de gestión pudieron haber sido subsanadas.

Así mismo, ESET (2015) menciona que la explotación de las vulnerabilidades es uno de los incidentes de mayor ocurrencia en las empresas grandes y en promedio, una de cada cinco empresas sufrió uno de estos ataques en el 2014. Respecto a este panorama, Toth & Sznek (2014) mencionan, que la necesidad de protección ha impulsado el desarrollo de estándares, métodos, procedimientos y políticas cuyo propósito es obtener información confiable sobre el estado y nivel de preparación en materia de seguridad que se tienen en las organizaciones, con el objetivo final de implementar cambios y mejoras. Los ataques relacionados con la seguridad informática, con el pasar del tiempo, se han ido ejecutando mediante técnicas más y más sofisticadas, para intentar explotar las vulnerabilidades presentes en cualquier arquitectura. Sobre esto, el Instituto Español de Estudios Estratégicos (2011) manifiesta que, una de las maneras más destacadas de ataques son los programas maliciosos insertados en un sistema operativo para ocultar procesos y archivos.

La mayoría de organizaciones del sector educativo no queda exenta de eventos relacionados con la seguridad informática. En la actualidad, estudiantes, docentes e investigadores requieren de las nuevas tecnologías de la información (TI) para enviar y compartir datos. Hoy en día las nuevas tecnologías evolucionan constantemente y los modelos de seguridad informática regulares que se aplican en las Instituciones de Educación Superior pueden quedar obsoletas rápidamente, por lo que es necesario realizar auditorías que permitan 4 evaluar el estado actual de su seguridad en las redes de datos. Según ESET (2015) el sector de la educación superior a nivel mundial ocupa el tercer lugar en incidentes de seguridad informática hallándose expuestas en un 60% a contaminación por malware.

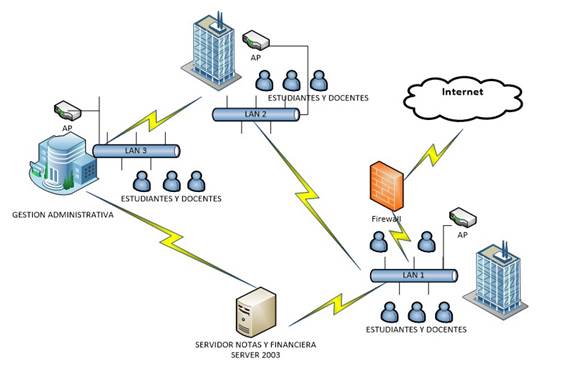

En el Manual de Políticas de Seguridad Informática de la Institución de Educación Superior objeto de este estudio, se ha definido como una de las tareas prioritarias, el realizar proyectos encaminados a reforzar la seguridad de su infraestructura tecnológica, mejorando el manejo y almacenamiento de información que se transmite a través de las redes de comunicación, o que se mantiene en bases de datos; además la gran cantidad de información que se envía y recibe a través de la intranet necesita de verificaciones de los sistemas y controles de seguridad con el fin de obtener una correcta funcionalidad de la seguridad operacional (UNIANDES, 2013). Las características del escenario en el cual se desarrolló la investigación, se presentan en la figura 1.

Figura 1.

Diagrama de red Intranet de la Institución de Educación Superior.

La principal contribución de este trabajo, es la cuantificación de los riesgos y controles que presenta la intranet de la Institución de Educación Superior estudiada en base a la metodología OSSTMM v3, además se pondera el nivel de impacto y criticidad de las vulnerabilidades encontradas.

Coronel (2016) realizó un trabajo, relacionado con la aplicación del hacking ético para la detección de vulnerabilidades mediante herramientas de código abierto 5 (open source) en las aplicaciones web de una institución de educación superior del Ecuador, siendo el principal resultado el fortalecimiento de todo el escenario de seguridad en cuanto a la estructura de las aplicaciones, demostrado por medio de pruebas y análisis de una serie de herramientas de distribuciones Linux, como son Kali y herramientas de plataformas Windows con licencias libres

2. Metodología

2.1. Tipo y Alcance de la Investigación

El tipo de investigación empleada en este artículo es de carácter cuantitativo, puesto que la metodología OSSTMM, presenta los resultados representados en métricas o RAV; además con esta metodología, se pretende cubrir la mayoría de los entornos que posee la Institución de Educación Superior objeto de estudio.

El alcance de la investigación es de tipo descriptivo, puesto que su propósito es especificar propiedades, características y rasgos importantes de la auditoría de seguridad informática realizada en una Institución de Educación Superior (Hernández Sampieri, Fernández & Baptista, 2010). En esta investigación se recopiló información para la cuantificación de los riesgos de la seguridad informática tomando en cuenta la metodología OSSTMM y la disciplina de hacking ético, con lo que se pretende conocer los riesgos de seguridad informática de la organización motivo de estudio. La población es una Institución de Educación Superior, y en la muestra se tomó datos de la gestión administrativa, docentes y estudiantes. Las técnicas de recolección de datos aplicados a este estudio fueron encuestas y entrevistas.

2.2. Fases de la Metodología OSSTMM

Con base en ISECOM (2012), la metodología OSSTMM, es un documento que reúne de forma estandarizada y ordenada diversas verificaciones y pruebas que se pueden realizar para una auditoría informática. Esta metodología presenta varias fases, en donde cada una de ellas se asocia con las fases del hacking ético como tipo de prueba que se aplica en este caso de estudio.

2.2.1. Fase de Inducción

El propósito de esta fase es la recolección de datos, tales como: cultura organizacional, reglas, normas y políticas, además permite establecer las limitaciones de la auditoría. Esta fase de la metodología OSSTMM se la aplica conjuntamente con la etapa de recolección de información del hacking ético, para lo cual:

-

Se revisó el entorno de la Institución de Educación de Educación Superior objeto de estudio, conociendo la cultura organizacional y políticas de seguridad informática implantadas.

-

Se analizaron detalles del canal humano, determinando los horarios en los que laboran o están activos el personal administrativo y los estudiantes

-

Se realizó un check list de verificación, en donde se averiguó la existencia de controles establecidos para mitigar ataques en contra de la seguridad informática.

2.2.2. Fase de Interacción

En esta etapa se realizan diferentes actividades, tales como la verificación de procesos y exposiciones que puedan provocar algún tipo de interacción, se analiza la información que se descubre; es decir, se ponen a la luz los activos de información que se encuentran mal situados o mal administrados. Además, se recopila información disponible de manera abierta en buscadores utilizando técnicas como google hacking, o análisis de metadata, teniendo como objetivo la verificación de información relevante que estuviera sin ningún tipo de restricción en la red.

2.2.3. Fase de Investigación

En esta etapa se realizan diferentes actividades, tales como la verificación de procesos y exposiciones que puedan provocar algún tipo de interacción, se analiza la información que se descubre; es decir, se ponen a la luz los activos de información que se encuentran mal situados o mal administrados. Además, se recopila información disponible de manera abierta en buscadores utilizando técnicas como google hacking, o análisis de metadata, teniendo como objetivo la verificación de información relevante que estuviera sin ningún tipo de restricción en la red.

2.2.4. Fase de Intervención

En esta fase se determina la efectividad de los controles, el mapeo del impacto del mal uso de los mismos y se realiza una revisión de la auditoría realizada, donde se pretende conocer si la auditoria deja un rastro útil confiable.

-

Se expone la seguridad operacional actual de la Institución con el cálculo de RAVs.

-

Se define las estrategias para disminuir las limitaciones y se aumenta controles.

-

En esta etapa de la metodología OSSTMM, se cuantifica los resultados obtenidos.

3. Análisis de Resultados

Una vez ejecutada la auditoría de seguridad informática, con base en la metodología OSSTMM en la intranet de una Institución de Educación Superior, se destacan los siguientes resultados:

3.1. Fase de Inducción – Recolección de información

3.1.1. Entorno Organizacional

En el área de Tecnologías de la Información de la Institución de Educación Superior estudiada, se establecen y aplican políticas de seguridad informática y de la información de carácter básico, tales como: listas de filtros de contenido en la intranet, firewall perimetral, repositorios externos y controles de acceso lógico.

-

Los planes de continuidad no son definidos de manera eficiente puesto que no se disponen de políticas de respaldos tanto de la información como en la infraestructura de suministro y protección eléctrica.

-

La seguridad lógica operacional de la organización no dispone de una protección adecuada apoyada con IPS,/IDS, Antivirus bajo licencia para la detección de posibles amenazas.

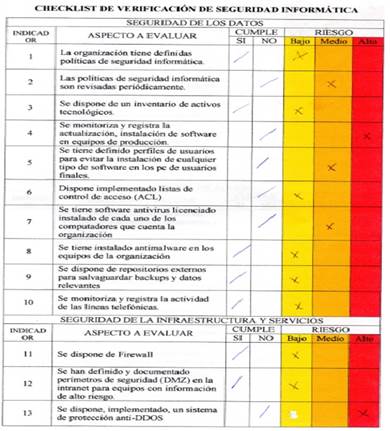

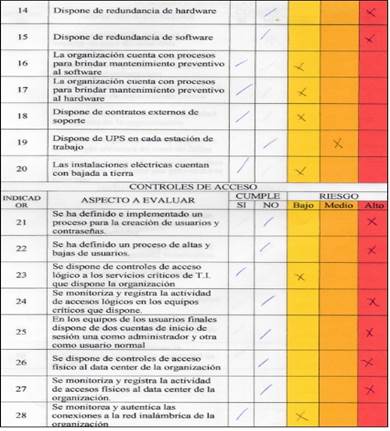

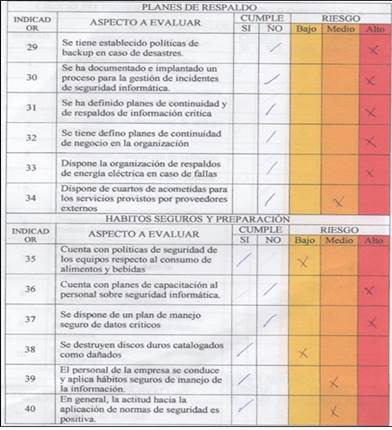

Figura 2.

Check list de verificación de seguridad informática.

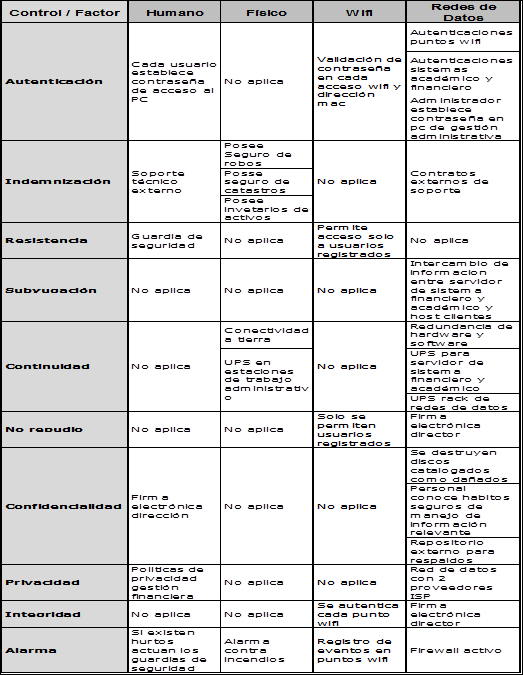

De acuerdo a la información recopilada en esta fase, como se detalla en la figura 2, la Institución objeto de estudio aplica políticas básicas de seguridad informática; encontrando similitudes de resultados con un estudio reciente realizado por ESET (2017) en donde indica un 74% de las organizaciones en Latinoamérica, incluyendo el Ecuador, ha implementado la creación de políticas de seguridad aplicando controles como antivirus, firewall, controles de acceso entre otros. Con lo indicado anteriormente se hace evidente la necesidad de mejoramiento de los controles de seguridad informática que permitan gestionar de una mejor manera la seguridad de la Institución de Educación Superior estudiada.

3.2. Fase Interacción – Scanning y enumeración

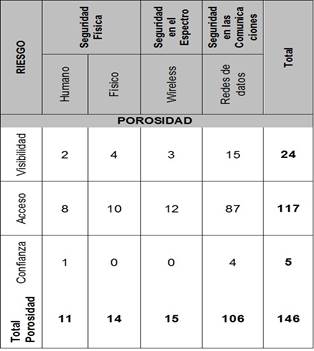

En la tabla 1 se detallan todos los puntos interactivos encontrados en el momento de la evaluación de los canales: humano, físico, wireless, y redes de datos. Se encontró un total de 146 puntos interactivos de acceso y visibilidad, los cuales se evidencian en la tabla 2. Cabe indicar, que estos puntos pueden dar lugar, en algún momento, a un fallo de seguridad informática, y que solo se cuenta con 5 puntos interactivos de confianza. Los resultados anteriores pueden desbordar en una posible red botnet de la Institución de Educación Superior estudiada ya que según ESET (2017), en el Ecuador existe el 46,6% de las organizaciones que, en algún momento, fueron parte de una de estas redes maliciosas a causa de no implementar buenas prácticas de seguridad informática.

Por lo expuesto anteriormente se hace necesario analizar estrategias que permitan regularizar la seguridad lógica operacional de la organización objeto de estudio.

Evidencia de puntos interactivos.

Fuente: Nmap, nessus

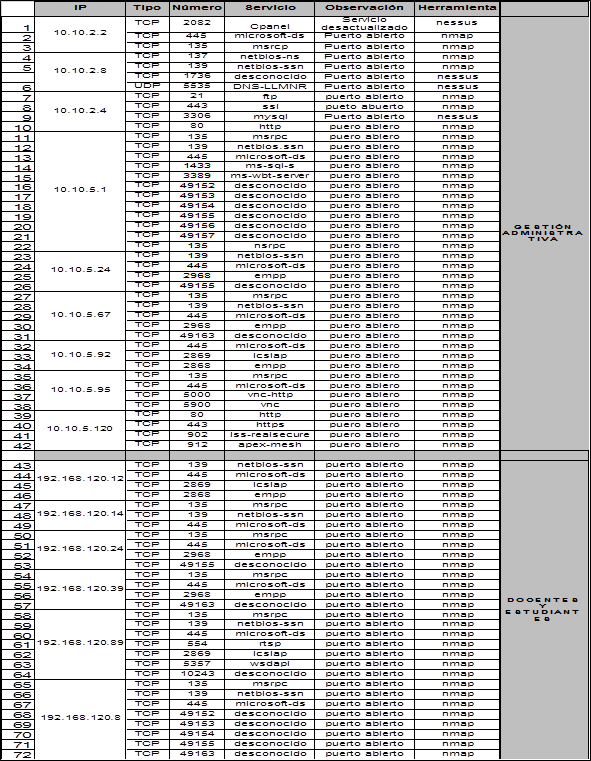

Al analizar los datos de la tabla 3, en donde se cuantifican los controles encontrados durante la auditoria del tipo hacking ético, se puede observar que los controles de interacción o Tipo A son un total de 63 que afectan directamente a la visibilidad, acceso y confianza (porosidad); en cambio, de los controles de proceso o Tipo B, se cuantifica un total de 22, los cuales proporcionan seguridad ante amenazas. En la tabla 4 se evidencian los controles encontrados durante el estudio realizado.

Fuente: Check list de verificación, nessus, nmap

3.3. Fase de Investigación – Análisis de Vulnerabilidades.

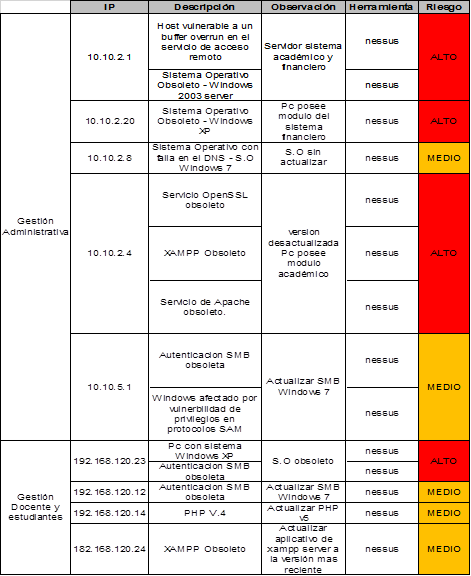

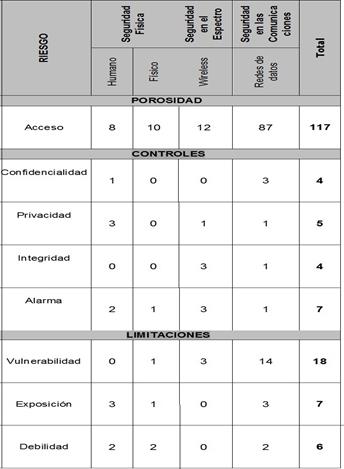

En la tabla 5 se expone la cuantificación de las limitaciones, obteniéndose un total de 34, de las cuales 18 son vulnerabilidades que afectan directamente a la confiabilidad, integridad y disponibilidad de la información; en torno a esto ESET (2017) reporta que en Latinoamérica existe un crecimiento en cuanto a infecciones por malware, siendo Nicaragua el país que soporta más ataques de este tipo y apenas un 38% de las organizaciones en Latinoamérica realizan auditorías internas o externas enfocadas a cuantificar los riesgos en cuanto a seguridad informática. En torno a esto en la tabla 6 se evidencian vulnerabilidades más relevantes encontradas en la intranet de la Institución de Educación Superior objeto de estudio.

Fuente: Nessus

3.4. Fase de Intervención

En esta fase se da a conocer el estado actual de la seguridad operacional de la Institución de Educación Superior objeto de estudio, una vez concluida la cuantificación de la porosidad, los controles y las limitaciones que se establecen en dicha Institución, los datos obtenidos son ingresados a la matriz de cálculo de RAV, propia de la metodología OSSTMM, obteniendo como resultado el 72,15% de seguridad actual y un 28,04% de brechas de seguridad informática.

4. Estrategias de gestión de seguridad informática con base en la metodología OSSTMM

La metodología OSSTMM propone para la optimización de la seguridad de los activos de información, que se disminuyan las limitaciones entre activos de información a proteger y posibles brechas de seguridad, así como también, la no separación de activos de información y brechas de seguridad informática, dando como resultado la porosidad. Según Herzog (2010) existen cuatro formas para crear separación de activos de información, siendo tres las recomendadas, estas son:

Mover el activo y crear una barrera entre él y las amenazas.

Los controles establecidos en la Institución de Educación Superior estudiada son pocos para toda la seguridad operacional, por lo que es considerable aumentar controles de proceso que permitan gestionar de una mejor manera la intranet con el fin de que los puntos interactivos y las limitaciones encontradas sean minimizados.

Cambiar la amenaza a un estado inofensivo.

Viable para este estudio, puesto que existe una cantidad considerable de puntos interactivos los cuales deben ser reducidos mediante el aumento de controles de confidencialidad, privacidad e integridad que permitan reducir amenazas y vulnerabilidades, aumentando la seguridad operacional de la intranet en la Institución de Educación Superior objeto de estudio.

Destruir la amenaza.

Las amenazas de carácter crítico que fueron halladas, deben ser destruidas para salvaguardar los activos de información, precautelando la confidencialidad, integridad y disponibilidad de la información. Se cataloga como amenazas potenciales a los sistemas operativos, servicios y aplicaciones obsoletas.

5. Mejoramiento del Risk Asessment Values (RAV)

Como se lo ha mencionado anteriormente, el valor agregado de la metodología OSSTMM es la cuantificación de los riesgos que se obtienen al realizar una auditoría informática, para este caso de estudio el resultado de protección en la intranet es de 72,15% de seguridad y de inseguridad es el 28,04%; para mejorar los resultados obtenidos se aplican las tres estrategias antes citadas en los puntos que se detallan en la tabla 7.

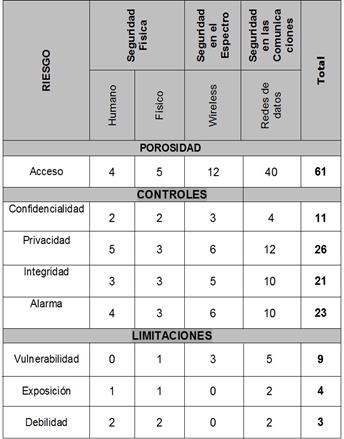

Los resultados obtenidos de la porosidad en accesos sobrepasan los controles establecidos, para cambiar este estado, es necesario aplicar más controles de confidencialidad y privacidad en cada uno de los canales auditados, sobre todo en el canal redes de datos, puesto que existen puertos abiertos, algunos de manera innecesaria, los cuales se los puede cambiar a un estado inofensivo cerrándolos o controlando de mejor manera para evitar que afecte a la integridad, disponibilidad y confidencialidad de la información.

Así mismo existen algunas vulnerabilidades, exposiciones y debilidades encontradas en la auditoría realizada, que en su mayoría son sistemas operativos, aplicaciones y servicios obsoletos, antivirus sin actualizaciones, entre otros; los cuales se los puede controlar aumentando controles de alarma y de integridad o a su vez actualizar servicios, aplicaciones y sistemas operativos, para cual se debe cambiar las vulnerabilidades a un estado inofensivo.

En la tabla 8 se propone la cuantificación para el mejoramiento de la seguridad informática en la Institución de Educación Superior estudiada, obteniéndose como resultado de los cambios realizados un 77,00% de seguridad, lo cual disminuye el riesgo de inseguridad, teniendo en claro que no existe una seguridad perfecta, ya que el exceso de controles podría desencadenar en otro tipo de fallos que pueden estar ocultos pero actuando activamente sin que el administrador de la intranet se dé cuenta.

6. Conclusiones

En este trabajo se realizó una auditoría de seguridad informática a una institución de educación superior, mediante la aplicación de la metodología OSSTMM y pruebas de hacking ético, estableciendo métricas para evaluar el nivel de impacto y criticidad de las vulnerabilidades encontradas, en donde el principal hallazgo encontrado fue el valor de 72,15% de seguridad, equivalente a una seguridad informática media. Por lo tanto, se propone el mejoramiento de los valores de evaluación de riesgo (RAV) mediante la aplicación de estrategias, tales como: la creación de barreras entre el activo de información y la amenaza, cambiar la amenaza a un estado inofensivo y destruir las amenazas que pueden 18 vulnerar a la seguridad informática de la intranet, en donde, el punto de equilibrio estratégico es la disminución de la porosidad y de las limitaciones, obteniéndose un aumento del RAV de 77,00%. Adicionalmente, la disminución de las brechas de seguridad debe ser tratada de manera especial para cada activo de información, garantizando la confiabilidad, integridad y disponibilidad de la información.

Además, como parte de la investigación se cuantificaron los riesgos de la seguridad informática en los canales de información mediante la aplicación de la metodología OSSTMM y herramientas adecuadas para la evaluación de cada aspecto de la seguridad operacional, tales como: factores humanos, factores físicos, redes inalámbricas, servicios, aplicaciones, y redes de datos; encontrándose como resultados, que la mayoría de los elementos de la intranet evaluada, tienen riesgos altos de ser vulnerados y de sufrir ataques de seguridad informática.

Referencias

Benchimol. D. (2010). Redes Cisco. Banfield. Argentina: Gradi.

Baldeón, M. & Coronel, C. (2012). Plan maestro de Seguridad Informática para la UTIC de la ESPE con lineamiento en la norma ISO 27002.

Balcerek, B., Frankowski, G., Kwiecién, A. Smutnicki, A., & Teodorczyk, M. (2012). Security best practices: applying defense-in-depth strategy to protect the NGI_PL. Springer Berlin Heidelberg.128-141.

Costas Santos, J. (2010). Seguridad Informática. España: Service Ponit S.A.

Coronel, I. (2016). Aplicar Hackeo Ético para Detección de Vulnerabilidades Mediante Herramientas Open Sourse en las Aplicaciones Web de una Institución de Educación Superior. Disponible en:

CISCO. (2016). Informe anual de seguridad de Cisco 2016. San José

Emiliani, R. Sierra, Y. (2015). Manual Metodológico para pruebas de seguridad OSSTMM 3 y Guía de Pruebas OWASP 4. Disponible en: https://es.scribd.com/document/265102425/Resumen-de-Guias-OSSTMM-OTGv4. (Consultado 25-04-2017).

Enrique, J, & Sánchez, J. (2017). Riesgos de Ciberseguridad en las Empresas. Madrid

ESET Security Report. (2015). ESET Security Report, Latinoamérica 2015.

ESET Security Report. (2017). ESET Security Report, Latinoamérica 2017.

Fuertes, A. (2014). Elaboración de una Metodología de test de intrusión dentro de la Auditoría de Seguridad. Disponible en: http://reunir.unir.net/bitstream/handle/123456789/2331/AntonioFuertesMaestroTFM.pdf?sequence=3&isAllowed=y. (Consultado 25-06-2017).

Guillinta, O. Merino, J (2016). Modelo de Prevención y Defensa contra Ataques Cibernéticos basado en estándares de seguridad internacionales para IT-Expert. Disponible en: repositorioacademico.upc.edu.pe/upc/bitstream/10757/620848/1/MERINO_R_J.pdf. (Consultado 25-05-2017)

Hernández Sampieri, R., Fernández, C., & Baptista, M. (2010). Metodología de la Investigación. Quinta edición. México: McGraw-Hill.

Herzog P, et al. (2001). Open Source Security Testing Methodology. Manual v2.1. Agregar País: Editorial

Herzog P, et al. (2010). Open Source Security Testing Methodology. Manual v3. United Estates: Creative Commons

ISACA. (2015). State of Cybersecurity: Implications for 2015. Usa: Creative Commons

ISECOM. (2012). Hacker Highschool Security Awareness for teens, lección 1. United Estates: Creative Commons.

ISO/IEC 27001. (2013). ISO 27001:2013 Information technology – Security.

Instituto español de estudios estratégicos. (2011) Ciberseguridad, restos y amenazas a la seguridad nacional en el ciberespacio. Barcelona: Ministerio de Defensa.

Jara. H. (2012). Ethical Hacking 2.0. Buenos Aires. Argentina: Fox Andina.

López Santoyo, R. (2015). Propuesta de Implementación de metodología de auditoría de seguridad informática. Madrid: Universidad Autónoma de Madrid.

Maya, E. Jaramillo, D. (2015). Auditoría de Seguridad Informática para el Gobierno Autónomo Descentralizado de Santa Ana de Cotacachi, basada en la norma NTP-ISO/IEC 17799:2007 y la metodología OSSTMM V2. Disponible en: http://repositorio.utn.edu.ec/bitstream/123456789/3774/2/04%20RED%20034%20Art%C3%ADculo%20Cient%C3%ADfico%20Espa%C3%B1ol.pdf. (Consultado 05-04-2017).

Morlanes, G. (2012). Seguridad informática, Matanzas. CU. Revista de arquitectura e ingeniería. Vol 6. N° 2. P 1-14.

OWASP. (2013). Owasp Top 10 – 2013. Los 10 Riesgos más Críticos en Aplicaciones Web. Disponible en https://www.owasp.org

Piattini, M. Peso Navarro, E. y Peso Ruiz. M. (2008). Auditoría de tecnologías y sistemas de información. Madrid: RA-MA Editorial.

Portantier, F. (2013). Gestión de la Seguridad Informática. Buenos Aires. Argentina: Fox Andina.

Toth, G. Sznek, J. (2014). Implementación de la guía NIST SP 800-30 mediante la utilización de OSSTMM. Disponible en: https://es.scribd.com/document/323455632/Tesis-Toth-pdf. (Consultado 30-06-2016).

UNESCO. (2004). Las Tecnologías de la Información y la Comunicación en la Formación Docente. Montevideo. Uruguay: Gráfica Futura.

Uniandes. (2013). Manual de Políticas de Seguridad Informática. Ambato.

Yánez, E. (2015). Análisis de las Herramientas para el Proceso de Auditoría de Seguridad Informática Utilizando Kali Linux. Disponible en: http://www.dit.upm.es/~posgrado/doc/TFM/TFMs2014-2015/TFM_Ericka_Yanez_Cedeno_2015.pdf. (Consultado 04-27-2017).

Notas de autor

Enlace alternativo

http://recibe.cucei.udg.mx/revista/vol7-no1/computacion01.pdf (pdf)